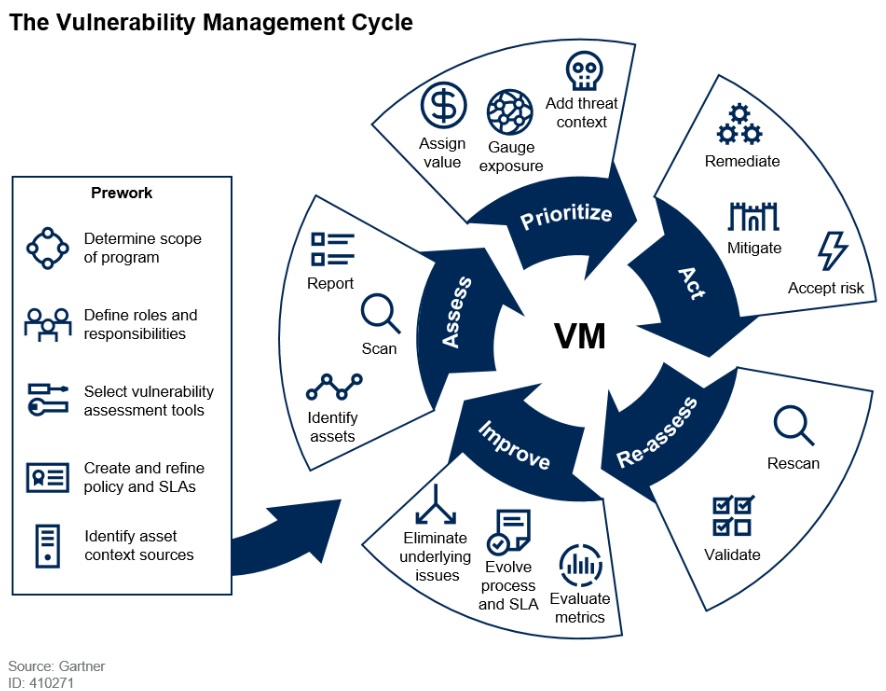

Las etapas de la administración de vulnerabilidades son:

- Evaluar / Analizar

- Priorizar

- Actuar

- Reevaluar

- Mejorar

Nótese que el análisis de vulnerabilidades no es lo mismo que la Administración de Vulnerabilidades. El análisis es una etapa del proceso continuo de administración, es su punto de partida.

Pero incluso, previo inicio del análisis de vulnerabilidades, es necesario hacer un proceso de preparación, el cual, según la Guía para la Administración de Vulnerabilidades de Gartner consta de las siguientes etapas:

- Determinar el alcance.

- Definir roles y responsabilidades

- Escoger las herramientas para el análisis de vulnerabilidades

- Crear las políticas y los SLA.

- Identificar el contexto de los activos.

Durante esta etapa de preparación los profesionales de ciberseguridad deben responder preguntas como:

- ¿Cuáles activos son los más vitales?

- ¿Cuáles activos necesitan ser revisados?

- ¿Quienes se encargarán de este proceso?

- ¿Cuáles serían sus roles y responsabilidades?

- ¿Qué políticas y niveles de servicio (SLAs) se necesitan definir?

- ¿Cada cuanto se debe monitorear un activo en busca de vulnerabilidades?

- ¿Cuál es la lista de activos que vamos a cubrir con este proceso?

- ¿Cuáles son las herramientas necesarias para escanear y analizar los activos?

Es recomendable no iniciar un proceso de Administración de Vulnerabilidades hasta que se haya terminado la etapa de preparación.

0 comentarios