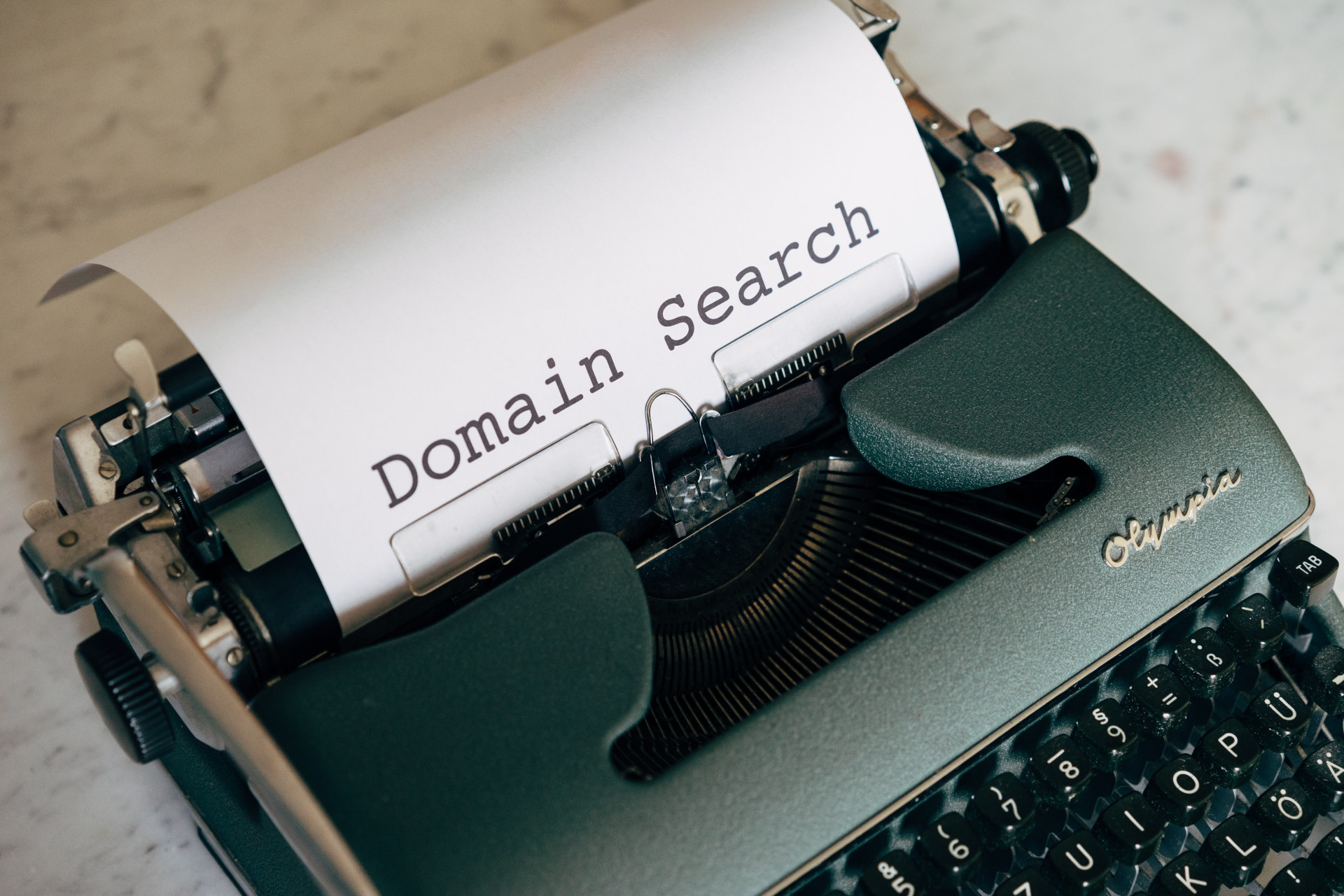

DESCRIPCIÓN.

Los atacantes buscan información de las víctimas a través de sitios web gratuitos como redes sociales y motores de búsqueda. Adquieren información sobre la organización o la víctima tales como ubicación, empleados, roles, anuncios de todo tipo, proveedores, clientes, etc. Esta información les permite crear perfiles falsos para ser usados con el propósito de adquirir más información por medio del PHISHING FOR INFORMATION, crear cuentas falsas de correo, comprometer credenciales (ESTABLISHING OPERATIONAL RESOURCES) y ganar acceso (INITIAL ACCESS).

SUBTÉCNICAS.

- Social Media.

- Search Engines.

CÓMO MITIGAR.

No se puede mitigar de forma preventiva debido a que la información está disponible al público en general.

DETECCIÓN.

No se puede detectar dado que ocurre fuera del dominio y alcance de la organización.

0 comentarios